Cos’è un hash e perché è fondamentale nella sicurezza informatica

Cos’è un hash e perché è fondamentale nella sicurezza informatica: per comprendere il loro ruolo nei processi di sicurezza e verifica dei dati.

Indice della pagina

Che cos’è un hash?

Un hash è una stringa alfanumerica generata da un algoritmo matematico, che rappresenta in modo univoco un insieme di dati. In altre parole, è come un’impronta digitale dei dati: ogni piccolo cambiamento nei dati originali produce un hash completamente diverso.

Gli hash sono utilizzati per garantire l’integrità, l’autenticità e la sicurezza delle informazioni digitali.

Gli algoritmi di hash più comuni

Esistono diversi algoritmi di hash, ciascuno con caratteristiche specifiche:

- MD5 (Message Digest 5): oggi considerato insicuro, ma ancora utilizzato per verifiche rapide.

- SHA-1 (Secure Hash Algorithm 1): più sicuro di MD5, ma anch’esso vulnerabile a collisioni.

- SHA-2 (come SHA-256, SHA-512): attualmente lo standard più affidabile per applicazioni critiche.

- SHA-3: un’alternativa moderna con struttura completamente diversa.

A cosa serve un hash?

Gli hash trovano applicazione in numerosi contesti informatici:

- Verifica dell’integrità dei file: quando scarichi un file importante, puoi confrontare il suo hash con quello pubblicato dal produttore per assicurarti che non sia stato modificato.

- Sistemi di autenticazione: le password non vengono memorizzate in chiaro, ma sotto forma di hash.

- Blockchain e criptovalute: l’intera struttura delle blockchain si basa sul concetto di hash concatenati.

- Firma digitale e certificati SSL/TLS: l’hash gioca un ruolo cruciale nella creazione e nella verifica delle firme digitali.

Hash e sicurezza: attenzione alle collisioni

Una collisione si verifica quando due input diversi producono lo stesso hash. Questo è un grave problema per la sicurezza, perché può consentire ad un attaccante di sostituire un file o un messaggio con uno diverso ma con lo stesso hash.

Gli algoritmi moderni come SHA-256 e SHA-3 sono progettati per minimizzare drasticamente questa possibilità.

Il ruolo degli hash nel recupero dati

Nel campo del recupero dati professionale, gli hash sono strumenti essenziali per:

- Verificare l’integrità dei dati recuperati, confrontando l’hash del file originale con quello dei dati ottenuti.

- Garantire la catena di custodia nei casi in cui i dati siano coinvolti in indagini forensi.

- Identificare duplicati o file corrotti all’interno di grandi quantità di dati recuperati.

Nel laboratorio specializzato MrDisk, utilizziamo sistemi automatizzati per il calcolo degli hash di ogni singolo file recuperato, così da assicurare al cliente un recupero dati certificato, trasparente e verificabile.

Hash e crittografia: due concetti diversi

Spesso si fa confusione tra hash e crittografia, ma sono concetti distinti:

- Un hash è unidirezionale: non è possibile risalire ai dati originali partendo dall’hash.

- La crittografia è bidirezionale: consente di cifrare e poi decifrare i dati originali con una chiave.

Tuttavia, entrambi giocano un ruolo fondamentale nella sicurezza informatica e lavorano spesso insieme.

Cos’è un hash e perché è fondamentale nella sicurezza informatica: Conclusione

Gli hash sono un pilastro della sicurezza informatica e del recupero dati. Sono lo strumento ideale per proteggere, verificare e validare l’integrità delle informazioni. Che tu sia un utente comune, un’azienda o un professionista IT, conoscere il funzionamento e l’importanza degli hash ti mette al riparo da rischi e vulnerabilità.

Se hai bisogno di recuperare dati importanti da un dispositivo guasto, rivolgiti agli specialisti di MrDisk: il nostro laboratorio garantisce non solo il massimo della tecnologia, ma anche un approccio rigoroso e verificabile, grazie all’utilizzo di hash certificati.

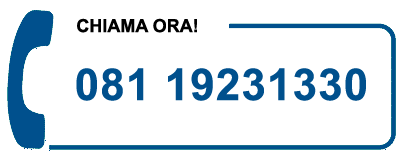

📞 Contatta MrDisk al 081.19231330 per una diagnosi gratuita.

Approfondimenti

Se ti interessano le informazioni tecniche sui file system puoi proseguire su uno dei seguenti articoli:

- File System NTFS, HFS+, EXT4, APFS, XFS, FAT32;

- Cos’è un sistema RAID, RAID 0, RAID 1, RAID 5, RAID 6, RAID 10

- Recuperare i dati da un SSD;

- Recuperare i dati da un NAS;

Richiedi subito un’analisi gratuita se hai necessità del nostro supporto per recuperare i tuoi dati persi

continua a leggere...