Analisi digitale forense di caselle di posta elettronica

Analisi digitale forense di caselle di posta elettronica: questo articolo descrive gli obiettivi e le fasi di un’analisi digitale forense di una casella di posta elettronica.

Le indagini digitali forensi su caselle di posta elettronica rivestono un ruolo sempre più cruciale in molteplici contesti: aziendali, legali e persino personali. La posta elettronica è infatti un mezzo di comunicazione privilegiato per lo scambio di informazioni sensibili e, di conseguenza, può costituire una prova importante in indagini su frodi, violazioni di dati e controversie legali.

In questo articolo, esploreremo le fasi fondamentali di un’analisi forense su caselle email, i dati più rilevanti che possono essere estratti e le best practice da seguire.

Indice della pagina

Obiettivi dell’Analisi Forense su Caselle Email

- Identificare Prove di Attività Illecite: ad esempio, phishing, spam, scambio di informazioni riservate o comunicazioni fraudolente.

- Verificare Integrità dei Messaggi: controllare che le email non siano state modificate o falsificate.

- Ricostruire Sequenze Cronologiche: stabilire la timeline delle comunicazioni per comprendere le dinamiche di eventi specifici.

- Correlare Dati con Altre Fonti: incrociare le informazioni con log di sistema, traffico di rete o file allegati per ottenere un quadro investigativo completo.

Fasi Principali dell’Analisi Forense

1. Acquisizione

La prima fase consiste nell’acquisire in modo sicuro e inalterabile tutti i dati della casella di posta elettronica. Questo può includere:

- File PST, OST, MBOX o altri formati proprietari.

- Caselle su server IMAP/POP3: recupero tramite credenziali o esportazione diretta in locale.

- Backup e Archivi di Posta: copie di sicurezza che possono contenere email storiche.

È essenziale seguire procedure di chain of custody (catena di custodia) per garantire la validità legale dell’evidenza raccolta.

2. Analisi dei Metadati

Una volta acquisiti i dati, si analizzano i metadati associati a ogni messaggio di posta elettronica, tra cui:

- Mittente e Destinatario: verifica di IP sorgenti e domini.

- Date e Orari: per stabilire la sequenza cronologica degli eventi.

- Header SMTP: informazioni di routing, server coinvolti, autenticazioni, record SPF, DKIM, ecc.

- Oggetto e Lista di Cc/Bcc: potenziali indizi su coinvolgimenti e scambi multipli.

L’analisi dei metadati è fondamentale per rilevare eventuali manipolazioni o incongruenze.

3. Analisi del Contenuto

Dopo aver esaminato i metadati, si passa al contenuto testuale e agli allegati:

- Parole Chiave e Ricerca Full-Text: utilizzo di software forense per eseguire ricerche mirate.

- Riconoscimento di Pattern: identificazione di potenziali indicatori di frode, phishing o comunicazioni sospette.

- Ispezione Allegati: analisi dei documenti allegati per individuare malware o tracce di modifica.

4. Correlazione con Altri Sistemi

La posta elettronica spesso si intreccia con altre fonti di informazione:

- Log di Rete: per verificare da quali IP sono stati inviati i messaggi.

- Eventuali Chat o Sistemi di Collaborazione: Teams, Slack, ecc.

- Storage in Cloud: incrociare i dati con i file condivisi o archiviati.

5. Reportistica e Conclusioni

Al termine, si redige un report forense che documenta:

- Il processo di acquisizione e le procedure adottate per garantire integrità.

- I risultati dell’analisi dei metadati e del contenuto.

- Eventuali prove di manipolazione o attività illecite.

- Conclusioni e raccomandazioni per azioni legali o correttive.

Best Practice

- Utilizzo di Strumenti Forensi Certificati: software come X-Ways Forensics, Magnet AXIOM, o EnCase possono garantire un’analisi approfondita.

- Protocolli di Conservazione: mantenere i dati in spazi sicuri e inalterabili.

- Documentazione Dettagliata: registrare ogni passaggio e ogni attività svolta.

- Conformità Legale: assicurarsi di rispettare le normative sulla privacy (es. GDPR) e di operare con autorizzazioni adeguate.

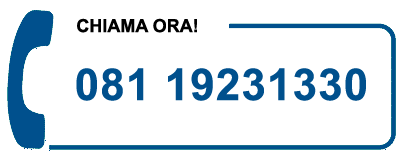

Rivolgersi a MrDisk ottenere una Perizia Forense

Per garantire che i risultati dell’analisi digitale forense siano ammissibili e autorevoli in un contesto legale, è fondamentale affidarsi a un laboratorio specializzato come MrDisk. Grazie all’esperienza in analisi su caselle di posta elettronica e a un team qualificato, MrDisk può:

- Condurre un’investigazione professionale e approfondita delle comunicazioni e dei relativi metadati.

- Redigere una relazione tecnica dettagliata (perizia) con valore probatorio.

- Mettere in atto procedure di catena di custodia rigorose, nel rispetto degli standard forensi.

L’analisi digitale forense delle caselle di posta elettronica è un processo complesso e delicato, che richiede competenze specifiche, strumenti professionali e il rigoroso rispetto di procedure di integrità e catena di custodia. Non solo è possibile ricostruire le comunicazioni, ma anche individuare eventuali alterazioni o manipolazioni. Applicando tecniche forensi e best practice, si può produrre un quadro probatorio solido, utilizzabile in sede giudiziaria o per finalità investigative interne.

Se necessiti di un’analisi professionale di una casella di posta o di un sistema informatico, è consigliabile rivolgersi a esperti di digital forensics che possano garantire competenza, riservatezza e affidabilità nel recupero e nell’analisi dei dati.

Approfondimenti

- Estrazioni ed Analisi Digitali Forensi: tracciamento GPS, chat Snapchat, dati di social media come Facebook, Instagram e TikToc;

- Analizzare i dati di un account Google TakeOut;

- Strumenti ed applicazioni per la stesura di una perizia digitale forense;

- Rilevare un attacco informatico o un virus;

- OSINT ed indagini digitali.

Richiedi subito una consulenza per parlare con un esperto

continua a leggere...

Articoli correlati

Recuperare dati da un NAS Synology: articolo dedicato a coloro […]

Recupero Dati a Barletta-Andria-Trani e Provincia: verifica se il tuo […]